Sebagaimana era awal komputer muncul, banyak rezim baru yang diaktifkan, termasuk dengan hukum “Moore” menekankan akan level dari fungsionalitas diperkecil, lebih murah, dan unit dengan power yang lebih rendah. Tentunya terdapat tiga trend yang setara pentingnya, yaitu :

- System lengkap didalam chip

- Komunikasi berintegrasi antar low-power

- Transduser berintegrasi low-power

Tiga trend tersebut berkeja bersamaan untuk menyediakan sensor yang berhubungan. Sekarang sensor berinteraksi dengan berbagai macam tempat dan wilayah untuk mendeteksi cahaya, panas, posisi, perpindahan, kehadiran zat kimia, dan sebagainya. Dalam paper ini membahas awal explorasi dari arsitektur sistem untuk jaringan sensor. Investigasi ini didasari dengan prototipe yang terkonstruksi dari off-the-shelf (rangkaian) komponen.

Networked Sensor Chracteristics :

- Small physical size and low power consumption

Menurunkan permintaan ukuran dan daya untuk kemampuan yang diberikan merupakan factor berkendara didalam desain perangkat keras. Perangkat lunak harus membuat seefisien mungkin dalam penggunaan prosesor dan memory ketika komunikasi low-power berlangsung.

- Concurrency-intensive operations

Informasi akan secara serentak ditangkap dari sensor, dimanipulasikan, dan disebar kedalam jaringan.

- Limited Physical Parallelism and Controller Hierarchy

Jumlah dari kontroler, kemampuan dari kontroler dan kecanggihan dari level prosesor-memory-switch terhubung lebih rendah daripada didalam system konvensional. Sensor menyediakan antarmuka primitive secara langsung kepada single-chip microcontroller. Secara kontras, sistem konvensional mendistribusikan proses-proses terhadap level ganda dari kontroller

- Diversity in Design and Usage

Perangkat sensor akan mengarah ke aplikasi spesifik, daripada tujuan umum, dan hanya membawa pendukung perangkat keras yang tersedia dalam kebutuhan aplikasi

Perangkat akan menjadi banyak, secara keseluruhan tidak diwakili, dan diharapkan untuk aplikasi yang dimana akan mengoperasikan persentasi waktu yang besar. Satu-satunya jalan untuk meningkatkan kemampuan yaitu dengan mentoleransi kesalahan dari perangkat individu

Hardware Organization :

Tiga mode tidur :

- Idle : hanya mematikan prosesor

- Power down : mematikan seluruh sistem namun watchdog dan asynchronous mengganggu logic jika membangunkan

- Power save : mirip seperti power down, hanya meninggalkan asynchronous timer berjalan

Tiga LED mempresentasikan output yang terkoneksi melalui port i/o

Photo-sensor mempresentasikan perangkat analog input di garis kontrol

Radio merupakan komponen yang sangat penting. Mempresentasikan sebuah perangkat asynchronous input/output dengan waktu nyata. Radio tersebut tidak boleh memiliki buffering sehingga setiap bit harus siap sedia oleh waktu kontroler.

Sensor suhu , merupakan kelas besar sensor digital yang memiliki internal A / D konverter dan stadar antarmuka protokol chip-ke-chip.

Serial port merepresentasikan perangkat bit level asynchronous penting, dengan byte level pendukung controller

Tiny Microthreading OS (TinyOS)

Perangkat keras menyediakan ukuran fisik kecil, mode aktif power load dan inactive load. Sebuah framework sistem operasi dibutuhkan untuk menahan karakteristik tersebut dengan mengelola kemampuan perangkat keras secara efektif ketika mendukung operasi concurrency -intensive dengan maksud pendapatan modularitas dan kesukaran yang efisien.

Tiny OS mengandung dua level dari penjadwalan struktur, jadi jumlah kecil dari proses terhubung dengan peristiwa perangkat keras dan dapat di performasikan langsung ketika running panjang terganggu.

Tiny OS Design

Sistem konfigurasi secara keseluruhan mengandung penjadwalan berskala kecil dan komponen dari graph

Komponen meiliki empat bagian :

- Command handlers : merupakan permintaan non-blocking dibuat untuk level komponen yang paling rendah

- Event handlers : suatu panggilan untuk menghadapi peristiwa dari hardware, baik itu secara langsung maupun tidak langsung

- Tasks : beraksi sebagai pekerja utama. Merupakan atomic dengan respek terhadap sesama dan bekerja untuk penyelesaian akhir

- Frames : merupakan informasi yang berkaitan dengan state yang sedang berlangsung. Perintah, peristiwa, dan tugas dan dieksekusi didalam konten dari frame

Component Types

Pada umumnya, komponen terbagi kedalam satu dari tiga kategori :

- Hardware Abstraction Components: Peta perangkat fisik ke dalam model komponen. RFM komponen radio merupakan perwakilan dari kelas ini. Komponen ekspor ini merupakan perintah untuk memanipulasi individu I/O pin yang terhubung ke transceiver RFM dan event menginformasikan komponen lain tentang transmisi dan penerimaan bit.

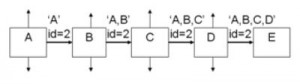

- Synthetic Hardware Components: Mensimulasikan perilaku perangkat keras canggih. Contohnya adalah komponen Radio Byte. Mendasari data ke modul RFM dan sinyal ketika seluruh byte telah selesai.

- High Level Software Components: Melakukan kontrol, routing dan semua transformasi data. Contoh dari komponen ini adalah modul messaging. Ia melakukan fungsi mengisi buffer paket sebelum transmisi dan kiriman pesan yang diterima ke tempat mereka secara tepat.

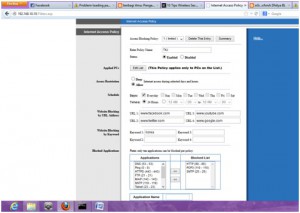

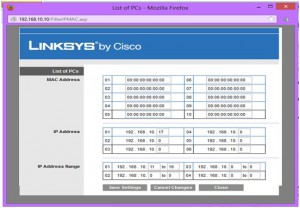

Putting it All Together

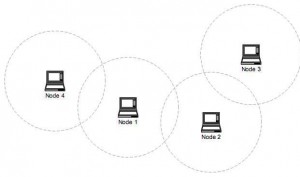

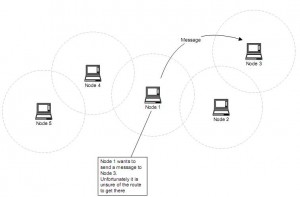

Aplikasi ini terdiri dari sejumlah sensor yang terdistribusikan di dalam area lokal. Mereka memantau suhu dan kondisi cahaya dan mengirimkan pengukuran mereka secara berkala ke stasiun pusat. Setiap sensor tidak hanya bertindak sebagai sumber data, tetapi juga melanjutkan data untuk sensor yang berada di luar jangkauan base station.

Ada tiga perangkat I / O pada layanan aplikasi: jaringan, sensor cahaya, dan sensor suhu.

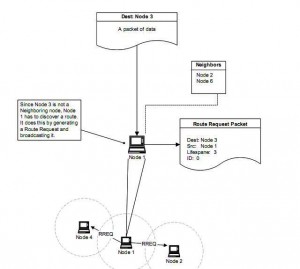

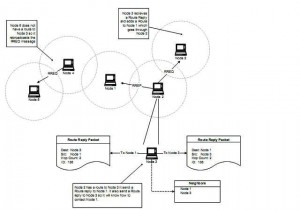

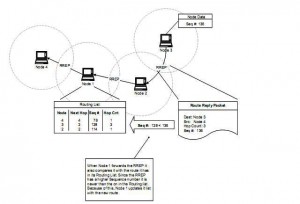

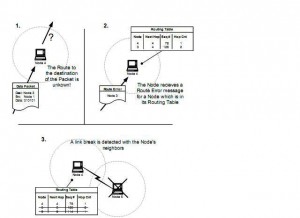

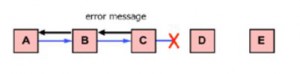

Aplikasi bekerja dengan memiliki base station yang menyiarkan perubahan jalur secara berkala. Setiap sensoryang berada dalam jangkauan mencatat identitas base station dan kemudian menyiarkan ulang setiap perubahan tersebut. Setiap sensor mengingat perubahan awal yang diterima di era, dan menggunakan sumber tersebut sebagai tujuan untuk routing data ke base station.

Pada tingkat tinggi, ada tiga peristiwa penting bahwa setiap perangkat harus merespon: kedatangan update rout, kedatangan pesan yang perlu diteruskan, dan pengumpulan data baru.

Setelah suhu dan informasi cahaya telah dikumpulkan, aplikasi menggunakan perintah send_message untuk melakukan transfer.

Small Physical Size

Small Physical Size : Jelas bahwa ukuran kode sistem lengkap termasuk aplikasi jaringan sensor dengan multi-hop routing yang sederhana. Secara khusus, penjadwalan hanya menempati 178 byte dan aplikasi sensor jaringan yang lengkap hanya membutuhkan sekitar 3kb instruksi memori.

Concurrency-Intensive Operations

Concurrency-intensive operations : sensor jaringan perlu menangani beberapa arus informasi secara bersamaan. Dalam konteks ini, karakteristik dasar penting dari sensor jaringan itu konteks perubahann kecepatan.

Efficient Modularity

Efficient Modularity : Salah satu karakteristik kunci dari sistem ini adalah bahwa peristiwa dan perintah dapat menyebar melalui komponen secara cepat.

Recent Comments